Компьютерный вирус своими руками

Небольшая статья по созданию «вируса» Именно в кавычках, потому что это вовсе не вирус, а совсем безобидный файл. Этой статьей я бы хотел довести до пользователей, что нужно больше разбираться в компьютерах и командах, чтобы избежать многих проблем. Улучшайте свою компьютерную грамотность

Итак, я Вам покажу как можно заставить тормозить компьютер стандартными средствами Windows . А если точнее, то я буду использовать Командную строку и её команды для написания файлов.

Ну что ж, начнём создавать шалость

1) Открываем Блокнот и вставляем туда следующий код:

Далее нужно сохранить его (меню Файл — Сохранить как) с расширением bat (например vinda.bat). Не буду слишком вдаваться в подробности сохранения.

Раскрою сразу карты, а точнее объясню (для тех кто не догадался) что делает каждая команда.

md c:\vindavoz — командой md создаём на диске С папку vindavoz

echo start c:\vindavoz\virus.bat>c:\vindavoz\virus.bat — самая вредная строка Команда echo используется для вывода сообщений в окне и по логике она должна вывести start c:\vindavoz\virus.bat и заглохнуть, но тут у нас стоит знак > который показывает куда нужно выводить это сообщение, а именно файл c:\vindavoz\virus.bat . Т.е. получается что папка уже создана, а файл ещё нет.

del %0 — удаляет сам себя Это на тот вариант, если Вы хотите скопировать файл на компьютер жертвы или заставите его/её самостоятельно запустить и он исчезнет. Ну а вообще это больше для ознакомления, чем нужная вещь.

После того, как запуститься данный файл, он создаст на диске С bat-файл с содержимым start c:\papka\virus.bat . Этот код внутри файла означает что он будет запускать себя постоянно!

Теперь осталось только заставить жертву запустить этот файл (созданный на диске С).

Делается это тоже довольно легко. Достаточно прописать в любом ярлыке (желательно в том, который чаще всего используется, например игра) путь к нашему «вирусу» , а именно в поле Объект пишем «c:\vindavoz\virus.bat» .

В итоге получается такой замкнутый процесс, когда файл запускает каждый раз сам себя, а на экране это отображается как бесконечно долгое и быстрое появление окон командной строки. Этот процесс будет ооочень быстрым и будет продолжаться довольно долго.

Но тут всё зависит от оперативной памяти на компьютере-жертве, но она всё равно когда-нибудь забьется от стольких процессов и комп зависнет.

Весь процесс можно остановить нажав кнопку Pause/Break

2) Теперь немного модернизируем это действие. Точнее заставим «зациклиться» кое-что «потяжелее», например стандартный редактор изображений Paint

Код немного изменю, чтобы показать другой способ зацикливания:

В первой строке создаем метку, во второй строке запускаем стандартный Paint, в третьей строке возвращаемся снова к метке.

Уловили мысль?

Узнать какие ещё можно использовать стандартные программы/утилиты можно посмотрев и прочитав статью Системные утилиты в Windows

Вместо стандартный и простых утилит можно использовать и «покруче», например фотошоп или офис )

3) Теперь снова изменим немного наш первый файл, но таким образом, чтобы мало что могло ему помочь Это уже более серьезно, поэтому код и комментарии я скрою от незарегистрированных пользователей.

Код:

Да, мы немного изменили первоначальный вид, несколько его увеличив. Что же добавилось? Первые две строки и последнюю Вы уже знаете, поэтому распишу лишь следующие:

Ну а дальше всё становится понятно.

Поле для размышлений велико. Эксперементируйте

Статья по самостоятельному созданию не вредного вируса написана исключительно в ознакомительных целях!

Источник

Как создаются вирусы | Создаем шуточные вирусы

Данная статья написана в образовательных целях и автор не несет ответственности за совершенные вами действия. Будьте благоразумны и цените труды других людей.

Как создаются компьютерные вирусы | Немного теории

Компьютерные вирусы – вид вредоносного программного обеспечения, способного создавать копии самого себя и внедряться в код других программ, системные области памяти, загрузочные секторы, а также распространять свои копии по разнообразным каналам связи.

Компьютерные вирусы имеют следующие классификации:

- Загрузочные вирусы – вирусы, которые проникают в загрузочный сектор устройств хранения данных, таких как жесткие диски, флэшки, дискеты и т.д., и способные нарушить доступность файлов.

- Файловые вирусы – тип вирусов, которые внедряются в выполняемые файлы (файлы с расширением COM и EXE) и негативно влияют на их функциональность.

- Файлово-загрузочные вирусы – вирусы, объединяющие в себе функции двух предыдущих типов вирусов;

- Документные вирусы – вид вирусов, которые заражают файлы офисных систем. Такой вид еще называют «макровирусами», поскольку заражение системы происходит посредством заражения макросов программы.

- Сетевые вирусы – тип вирусов, которые распространяются за счет использования компьютерной сети, т.е. сетевых служб и протоколов.

Самый известный вирус в мире назывался ILOVEYOU. По своей сути он был абсолютно безвредным, червь, который спамил почты людей. Однако недавно мир был подвержен кибератакам , которые заставили всех задуматься о своей безопасности. Вирус WannaCry заразил очень много компьютеров и требовал выкуп в размере 300 долларов в биткоинах. Однако некоторые аналитики считают, что это была лишь проверка и дальше будет ещё одна атака, гораздо больших масштабов и направлена она будет на пользователей Apple.

И всё же, WannaCry хоть и был распространен и довольно много с него денег поимели, это был обычный WinLocker, который можно было снять. Дело в том, что платили в большинстве банки и компании, у которых не было времени разбираться, а 300 долларов для них не является серьезной потерей.

Создаем шуточные вирусы и не только

Давайте создадим несколько своих вирусов, которые я не рекомендую проверять на своей компьютере, так как это может очень плохо закончиться.

Сделать такие вирусы сможет абсолютно каждый, так как нам не понадобятся специализированное ПО и т.п., нам нужен просто блокнот.

Сразу скажу, что сохранят наш файл практически во всех случаях мы будет в формате .bat, имя я пишу anyname, но вы можете давать абсолютно любое.

Удаление всех файлов

Данный код мы сохраняем как anyname.bat и все, после запуска всё содержимое удалится.

Синий экран Смерти

Данный код мы сохраняем в файл anyname.vbs, обратите внимание, что тут формат файла обязательно должен быть .vbs, а не .bat.

Форматируем диски C, D, E за три секунды

Сохраняем данный файл как anyname.bat и запускаем. Форматирование всех дисков произойдёт за три секунды.

Эффект Матрицы | Matrix Effect

@echo off

color 02 :tricks

echo %random%%random%%random%%random%%random%%random%%random%%random%

goto tricks

Сохраняем как anyname.bat и запускаем, это не опасно для вашего ПК.

Выключение ПК и отключение возможности перезагрузики

Сохраняем как kind.bat, ОПАСНО ЗАПУСКАТЬ НА СВОЕМ ПК!

Заменяем файлы на нерабочие

Данный вирус заменит следующие форматы(.exe .jpeg .png .mpeg .sys)

Сохраняем как anyname.bat и запускаем.

Удаление операционной системы

Сохраняем как anyname.bat и запускаем на ПК жертвы.

А на этом сегодня всё, спасибо за прочтение статьи и я надеюсь вы не будете злоупотреблять полученной информацией. Если вы хотите ещё вирусов, то пишите в комментариях, сделаем! Сохраните статью в своих социальных сетях, чтобы не потерять.

Источник

Пишем свое вредоносное ПО. Часть 1: Учимся писать полностью «не обнаружимый» кейлогер

Хакерский мир можно условно разделить на три группы атакующих:

1) «Skids» (script kiddies) – малыши, начинающие хакеры, которые собирают известные куски кода и утилиты и используя их создают какое-то простое вредоносное ПО.

2) «Byuers» — не чистые на руку предприниматели, тинэйджеры и прочие любители острых ощущений. Покупают услуги по написанию такого ПО в интернете, собирают с ее помощью различную приватную информацию, и, возможно, перепродают ее.

3) «Black Hat Сoders» — гуру программирования и знатоки архитектур. Пишут код в блокноте и разрабатывают новые эксплоиты с нуля.

Может ли кто-то с хорошими навыками в программировании стать последним? Не думаю, что вы начнете создавать что-то, на подобии regin (ссылка) после посещения нескольких сессий DEFCON. С другой стороны, я считаю, что сотрудник ИБ должен освоить некоторые концепты, на которых строится вредоносное ПО.

Зачем ИБ-персоналу эти сомнительные навыки?

Знай своего врага. Как мы уже обсуждали в блоге Inside Out, нужно думать как нарушитель, чтобы его остановить. Я – специалист по информационной безопасности в Varonis и по моему опыту – вы будете сильнее в этом ремесле если будете понимать, какие ходы будет делать нарушитель. Поэтому я решил начать серию постов о деталях, которые лежат в основе вредоносного ПО и различных семействах хакерских утилит. После того, как вы поймете насколько просто создать не детектируемое ПО, вы, возможно, захотите пересмотреть политики безопасности на вашем предприятии. Теперь более подробно.

Для этого неформального класса «hacking 101» вам необходимы небольшие знания в программировании (С# и java) и базовое понимание архитектуры Windows. Имейте ввиду, что в реальности вредоносное ПО пишется на C/C++/Delphi, чтобы не зависеть от фреймфорков.

Кейлогер – это ПО или некое физическое устройство, которое может перехватывать и запоминать нажатия клавиш на скомпрометированной машине. Это можно представить как цифровую ловушку для каждого нажатия на клавиши клавиатуры.

Зачастую эту функцию внедряют в другое, более сложное ПО, например, троянов (Remote Access Trojans RATS), которые обеспечивают доставку перехваченных данных обратно, к атакующему. Также существуют аппаратные кейлогеры, но они менее распространены, т.к. требуют непосредственного физического доступа к машине.

Тем не менее создать базовые функции кейлогера достаточно легко запрограммировать. ПРЕДУПРЕЖДЕНИЕ. Если вы хотите попробовать что-то из ниже следующего, убедитесь, что у вас есть разрешения, и вы не несёте вреда существующей среде, а лучше всего делать это все на изолированной ВМ. Далее, данный код не будет оптимизирован, я всего лишь покажу вам строки кода, которые могут выполнить поставленную задачу, это не самый элегантный или оптимальный путь. Ну и наконец, я не буду рассказывать как сделать кейлогер стойким к перезагрузкам или пытаться сделать его абсолютно не обнаружимым благодаря особым техникам программирования, так же как и о защите от удаления, даже если его обнаружили.

Для подключения к клавиатуре вам всего лишь нужно использовать 2 строки на C#:

Вы можете изучить больше про фунцию GetAsyncKeyState на MSDN:

Для понимания: эта функция определяет нажата клавиш или отжата в момент вызова и была ли нажата после предыдущего вызова. Теперь постоянно вызываем эту функцию, чтобы получать данные с клавиатуры:

Что здесь происходит? Этот цикл будет опрашивать каждые 100 мс каждую из клавиш для определения ее состояния. Если одна из них нажата (или была нажата), сообщение об этом будет выведено на консоль. В реальной жизни эти данные буферизируются и отправляются злоумышленнику.

Умный кейлогер

Погодите, а есть ли смысл пытаться снимать всю подряд информацию со всех приложений?

Код выше тянет сырой ввод с клавиатуры с любого окна и поля ввода, на котором сейчас фокус. Если ваша цель – номера кредитных карт и пароли, то такой подход не очень эффективен. Для сценариев из реального мира, когда такие кейлогеры выполняются на сотнях или тысячах машин, последующий парсинг данных может стать очень долгим и по итогу потерять смысл, т.к. ценная для взломщика информация может к тому времени устареть.

Давайте предположим, что я хочу заполучить учетные данные Facebook или Gmail для последующей продажи лайков. Тогда новая идея – активировать кейлоггинг только тогда, когда активно окно браузера и в заголовке страницы есть слово Gmail или facebook. Используя такой метод я увеличиваю шансы получения учетных данных.

Вторая версия кода:

Этот фрагмент будет выявлять активное окно каждые 100мс. Делается это с помощью функции GetForegroundWindow (больше информации на MSDN). Заголовок страницы хранится в переменной buff, если в ней содержится gmail или facebook, то вызывается фрагмент сканирования клавиатуры.

Этим мы обеспечили сканирование клавиатуры только когда открыто окно браузера на сайтах facebook и gmail.

Еще более умный кейлогер

Давайте предположим, что злоумышленник смог получить данные кодом, на подобии нашего. Так же предположим, что он достаточно амбициозен и смог заразить десятки или сотни тысяч машин. Результат: огромный файл с гигабайтами текста, в которых нужную информацию еще нужно найти. Самое время познакомиться с регулярными выражениями или regex. Это что-то на подобии мини языка для составления неких шаблонов и сканирования текста на соответствие заданным шаблонам. Вы можете узнать больше здесь.

Для упрощения, я сразу приведу готовые выражения, которые соответствуют именам логина и паролям:

Эти выражения здесь как подсказка тому, что можно сделать используя их. С помощью регулярных выражений можно искать (т найти!) любые конструкции, которые имеют определенный и неизменный формат, например, номера паспортов, кредитных карт, учетные записи и даже пароли.

Действительно, регулярные выражения не самый читаемый вид кода, но они одни из лучших друзей программиста, если есть задачи парсинга текста. В языках Java, C#, JavaScript и других популярных уже есть готовые функции, в которые вы можете передать обычные регулярные выражения.

Для C# это выглядит так:

Где первое выражение (re) будет соответствовать любой электронной почте, а второе (re2) любой цифро буквенной конструкции больше 6 символов.

Бесплатно и полностью не обнаружим

В своем примере я использовал Visual Studio – вы можете использовать свое любимое окружение – для создания такого кейлогера за 30 минут.

Если бы я был реальным злоумышленником, то я бы целился на какую-то реальную цель (банковские сайты, соцсети, тп) и видоизменил код для соответствия этим целям. Конечно, также, я запустил бы фишинговую кампанию с электронными письмами с нашей программой, под видом обычного счета или другого вложения.

Остался один вопрос: действительно такое ПО будет не обнаруживаемым для защитных программ?

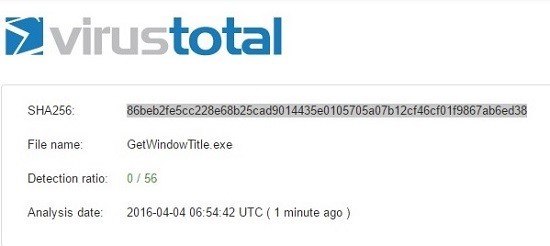

Я скомпилировал мой код и проверил exe файл на сайте Virustotal. Это веб-инструмент, который вычисляет хеш файла, который вы загрузили и ищет его в базе данных известных вирусов. Сюрприз! Естественно ничего не нашлось.

В этом основная фишка! Вы всегда можете менять код и развиваться, будучи всегда на несколько шагов раньше сканеров угроз. Если вы в состоянии написать свой собственный код он почти гарантированно будет не обнаружим. На этой странице вы можете ознакомиться с полным анализом.

Основная цель этой статьи – показать, что используя одни только антивирусы вы не сможете полностью обеспечить безопасность на предприятии. Нужен более глубинная оценка действий всех пользователей и даже сервисов, чтобы выявить потенциально вредоносные действия.

В следующих статья я покажу, как сделать действительно не обнаружимую версию такого ПО.

Источник